In this time of global economic turmoil, it’s more important than it’s ever been that your financial decisions are based on accurate, up-to-date, market information.

In this time of global economic turmoil, it’s more important than it’s ever been that your financial decisions are based on accurate, up-to-date, market information.

In a world where stock price is a key confidence marker, the businesses that attract attention, secure investment, and grow, are the ones that can demonstrate their value in a wider market.

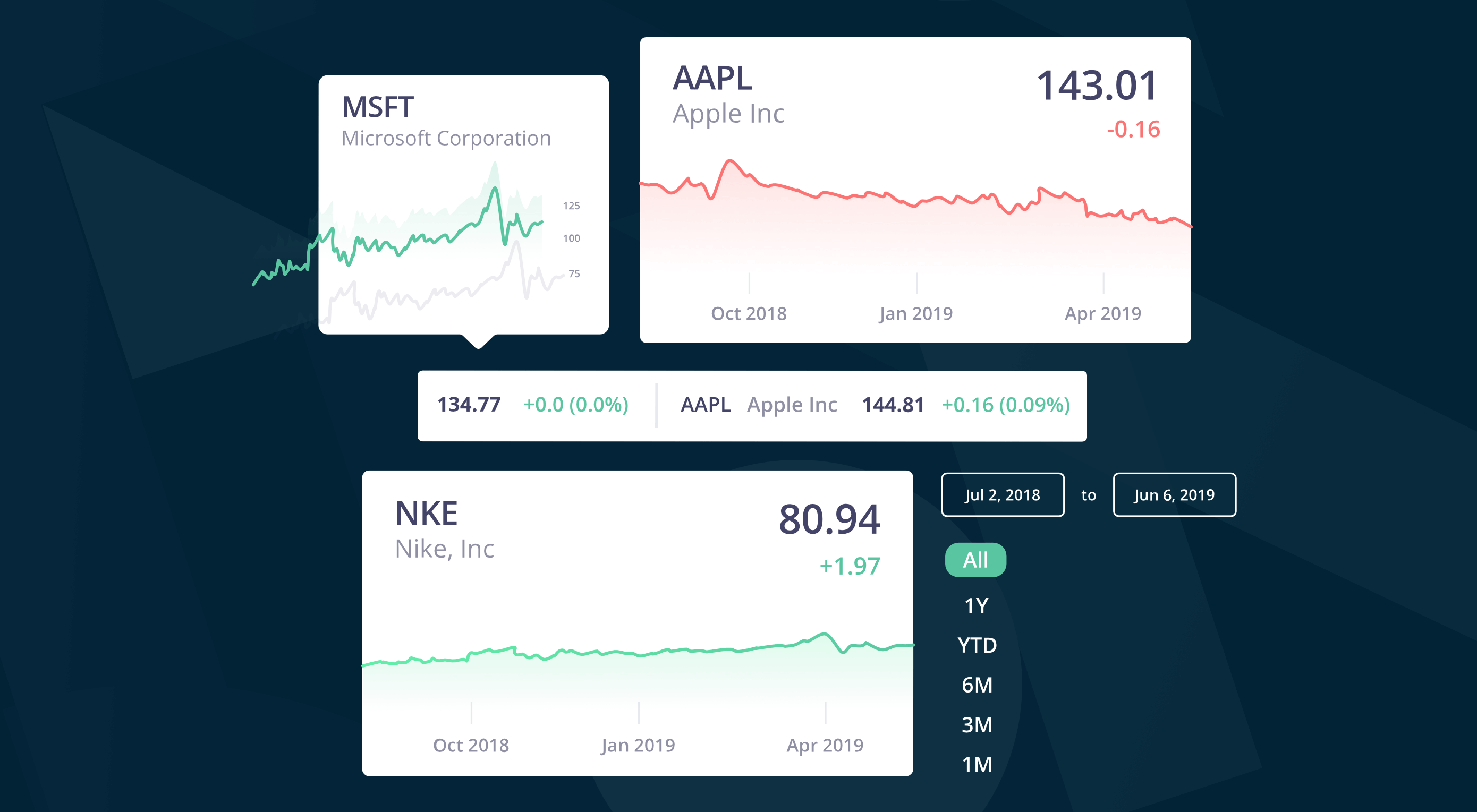

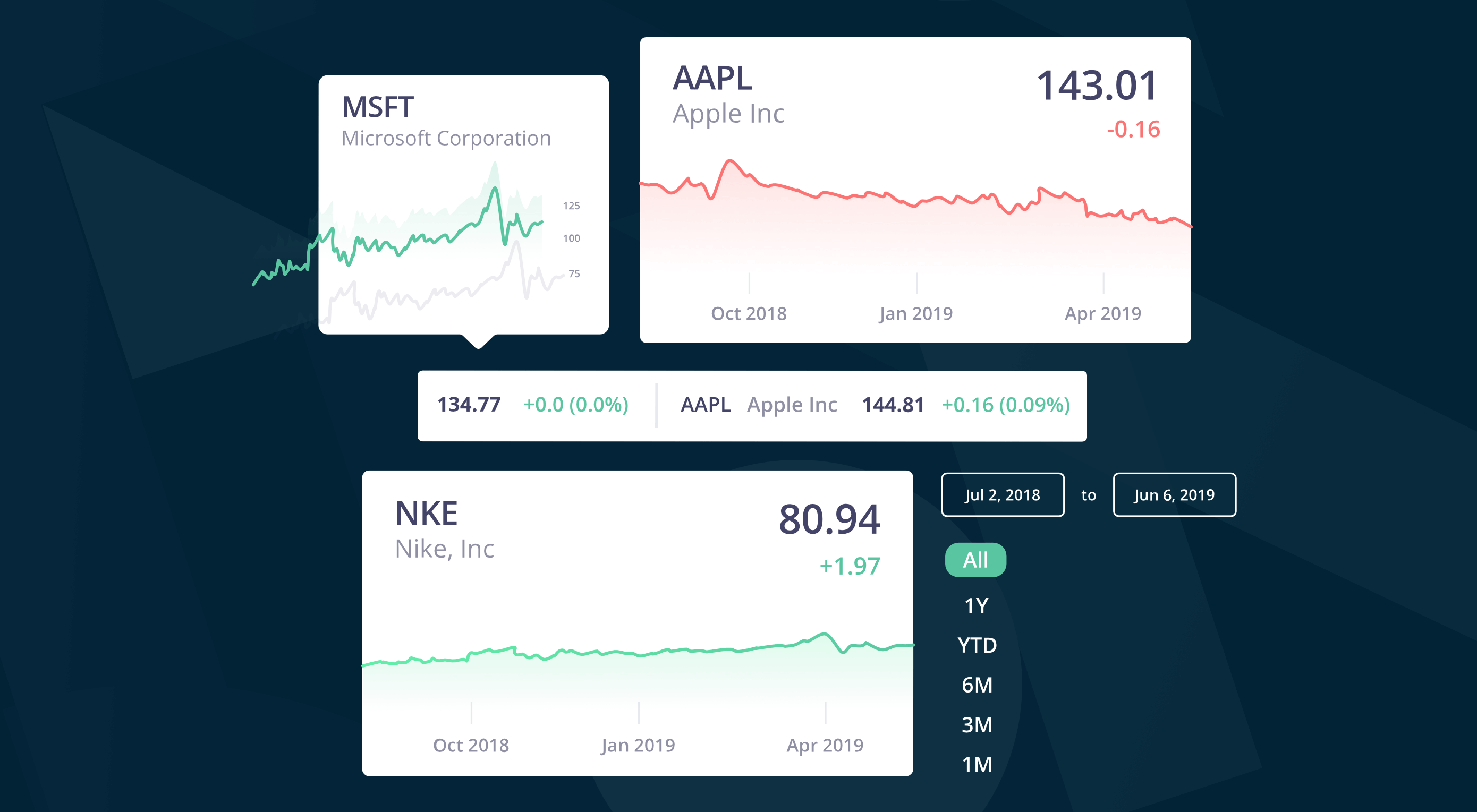

Up to now, displaying accurate market pricing has been prohibitively expensive, needing direct access to a huge dataset, and the code to mine it. So we’re delighted to introduce marketstack, a real-time market data API that’s reliable, simple to integrate with your site or app, is lightning fast, and includes a free-forever plan.

What is marketstack?

marketstack is a REST API that allows you to access stock data for public companies at 72 global exchanges including the New York Stock Exchange, the Nasdaq, the Tokyo Stock Exchange, and the London Stock Exchange.

marketstack delivers real-time market data, accurate to a single minute, ensuring that the information you base your decisions on, and the information you pass on to your customers, is always up to date.

There are more than 125,000 stock tickers, from over 50 different countries; you can query stocks, or over 75 different market indices; intraday market data is included, meaning you can monitor trades that close at the end of the day; you can even retrieve data about time-zones and international currencies.

Why Choose marketstack

marketstack uses cutting-edge technology to deliver market data in an easy-to-integrate JSON format, which is lightweight and incredibly easy to dig into.

Requests are made via a simple HTTP GET call, and all requests are run through bank-quality 256-bit HTTPS encryption. Whatever code stack you’re using, whether it’s PHP, Python, Node, or plain old JavaScript, marketstack provides comprehensive documentation to get your team up to speed in mere minutes.

The highly reliable cloud infrastructure can handle anything from a few dozen requests per year, all the way up to millions of requests per day. Regardless of the scale of your project, marketstack is robust and flexible enough to handle it.

It’s Not Just About Money

marketstack isn’t just about the bulls and bears of markets, in the tech sector specifically, stock price is an indicator of wider business trends and performance.

When Apple became the first US company to reach a $2 trillion valuation, not only was its stock price central to the story, but it indicated a trend in the tech giant’s dominance that went beyond cold hard cash.

When an eccentric billionaire makes outrageous, and ill-judged comments, and tanks his company’s valuation, the fluctuations in stock price are a big part of the story.

Beyond the spin of politicians, the market index of different exchanges is an indication of what analysts with in-depth knowledge really think during an election campaign.

With over 30 years of historical data, marketstack is a history of business, particularly the burgeoning tech sector, and makes that history available with a simple to use API.

marketstack’s Rock Solid API

marketstack’s API is built on top of apilayer technology, one of the most respected, and trusted API providers in the world, with a huge amount of experience delivering data reliably. Millions of API requests can be run through the API hourly, and it still has almost 100% uptime.

Any API is only as good as the data it supplies, and marketstack’s data is supplied by numerous high-authority providers around the globe, resulting in unprecedented accuracy.

As a result, marketstack is trusted by over 30,000 companies — including Microsoft, Amazon, Uber, and Credit Suisse — and 80+ universities.

Getting Started with marketstack

marketstack is entirely free for up to 1000 requests per month, with access to 1 year of historical data, as well as end-of-day data. No credit card is required to get started, and you’ll never be billed. This is the perfect option for simple integrations, or developers working on proof-of-concept builds. What we really like about marketstack is that the free package is genuinely usable. It’s not just a trial version that presses you into upgrading.

For anyone who needs more comprehensive data, packages that include market indices, technical support, and commercial use permissions, start at $9.99 per month, or just $7.99 per month when billed annually.

Head over the marketstack today to claim your free API key, and get started.

[– This is a sponsored post on behalf of marketstack –]

Source

Source de l’article sur Webdesignerdepot

In this time of global economic turmoil, it’s more important than it’s ever been that your financial decisions are based on accurate, up-to-date, market information.

In this time of global economic turmoil, it’s more important than it’s ever been that your financial decisions are based on accurate, up-to-date, market information.