.

L’agilité et la gestion continue des données sont deux aspects clés pour atteindre un succès durable. Découvrez comment ces deux piliers peuvent s’unir pour créer une synergie gagnante.

L’esprit agile dans le développement logiciel

L’architecture Agile et la gestion des données

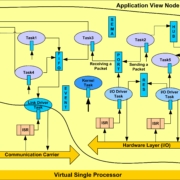

L’architecture Agile est plus qu’un simple mot à la mode; c’est une mentalité qui met l’accent sur l’adaptabilité, la collaboration avec le client et le développement itératif. Mais ce qui est moins discuté, c’est comment la gestion des données s’intègre à cette image. Les données sont le sang de toute application et une mauvaise qualité des données peut avoir un effet en cascade sur tout votre projet.

En intégrant Agile et la gestion des données, vous pouvez accélérer votre cycle de développement et améliorer la qualité et la sécurité des données. Les méthodologies Agile peuvent aider à améliorer la qualité des données en permettant aux équipes de travailler en collaboration pour identifier et corriger les erreurs de données. En outre, les méthodologies Agile peuvent aider à améliorer la sécurité des données en permettant aux équipes de travailler en collaboration pour identifier et corriger les vulnérabilités de données.

Comment intégrer Agile et la gestion des données?

L’intégration d’Agile et de la gestion des données peut être réalisée en utilisant une variété de techniques. Les principes fondamentaux de l’architecture Agile peuvent être appliqués à la gestion des données pour améliorer la qualité et la sécurité des données. Par exemple, les principes Agile peuvent être appliqués à la gestion des données pour encourager l’utilisation d’une approche itérative, pour encourager une collaboration entre les équipes et pour favoriser une communication ouverte entre les équipes.

Les outils de gestion des données peuvent également être intégrés aux méthodologies Agile afin d’améliorer la qualité et la sécurité des données. Les outils de gestion des données peuvent être utilisés pour surveiller et contrôler l’utilisation des données, pour surveiller et contrôler l’accès aux données, pour surveiller et contrôler les modifications apportées aux données et pour surveiller et contrôler l’intégrité des données.

Enfin, les principes Agile peuvent être appliqués à la gestion des données pour encourager une approche axée sur les tests. Les tests peuvent être utilisés pour vérifier la qualité et la sécurité des données avant qu’elles ne soient mises en production. Les tests peuvent également être utilisés pour vérifier que les modifications apportées aux données n’ont pas d’impact négatif sur les performances ou la sécurité des applications.

Conclusion

En intégrant Agile et la gestion des données, vous pouvez accroître l’efficacité de votre cycle de développement tout en améliorant la qualité et la sécurité des données. En appliquant les principes Agile à la gestion des données, en int

Source de l’article sur DZONE