La création d’un code de transaction de compensation pour les participants à Saga est une étape importante pour assurer une expérience de jeu équitable et sécurisée.

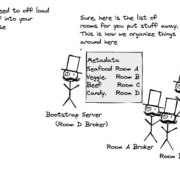

La saga Pattern est utilisée pour fournir une intégrité des données entre plusieurs services et le faire pour des transactions potentiellement à long terme. Il existe de nombreux blogs, superficiels car ils tendent à l’être, sur les sagas et les transactions à long terme. Dans cet article, je ne rentrerai pas dans les détails en comparant les avantages et les inconvénients des sagas avec le protocole XA deux phases (2PC), le verrouillage distribué, etc., et je dirai simplement que XA et 2PC nécessitent des verrous distribués (inconvénient) qui gèrent les propriétés ACID de sorte que l’utilisateur puisse simplement exécuter un rollback ou un commit (avantage) alors que les sagas n’utilisent que des transactions locales et n’ont donc pas besoin de verrous distribués (avantage) mais nécessitent que l’utilisateur implémente la logique de compensation, etc. (inconvénient). Comme l’a dit Teddy Roosevelt, «Rien de bon ne vient facilement».

Ce que je ferai, c’est montrer un exemple de code complet d’une application microservices impliquant une saga, y compris la logique de compensation des participants, qui peut être trouvée dans ce dépôt.

La saga pattern est utilisée pour assurer l’intégrité des données entre plusieurs services et pour effectuer des transactions de longue durée. Il existe de nombreux blogs, superficiels, sur les sagas et les transactions de longue durée. Dans cet article, je ne vais pas entrer dans les détails en comparant les avantages et les inconvénients des sagas avec le protocole XA à deux phases (2PC), le verrouillage distribué, etc., et je dirai simplement que XA et 2PC nécessitent des verrous distribués (inconvénient) qui gèrent les propriétés ACID de sorte que l’utilisateur puisse simplement exécuter un rollback ou un commit (avantage), alors que les sagas n’utilisent que des transactions locales et ne nécessitent donc pas de verrous distribués (avantage) mais nécessitent que l’utilisateur implémente la logique de compensation, etc. (inconvénient). Comme l’a dit Teddy Roosevelt : «Rien de bien ne vient facilement».

Ce que je vais faire, c’est montrer un exemple de code complet d’une application microservices impliquant une saga, y compris la logique de compensation des participants, qui peut être trouvée dans ce dépôt.

L’utilisation des sagas pour gérer les transactions de longue durée est une pratique courante dans le développement d’applications microservices. Les sagas sont un moyen efficace de garantir l’intégrité des données entre plusieurs services et de gérer les transactions à long terme. Les sagas sont une bonne alternative aux protocoles XA à deux phases (2PC) et au verrouillage distribué car elles n’utilisent que des transactions locales et ne nécessitent pas de verrous distribués. Cependant, elles nécessitent que l’utilisateur implémente la logique de compensation, etc., ce qui peut être complexe et prendre du temps.

Les sagas sont une excellente solution pour gérer les transactions à long terme car elles offrent une grande flexibilité et une bonne gestion des données. Les sagas sont particulièrement utiles pour les applications qui impliquent plusieurs services car elles peuvent garantir la cohérence des données entre ces services. De plus, les sagas peuvent être facilement mises en œuvre dans un environnement microservices car elles peuvent être facilement intégrées aux services existants. Enfin, les sagas peuvent être facilement mises à jour pour prendre en charge les changements dans le système et ainsi garantir la cohérence des données.

Les sagas sont un outil puissant pour garantir l’intégrité des données entre plusieurs services et pour gérer les transactions à long terme. Bien qu’elles nécessitent une implémentation complexe et prennent du temps, elles offrent une grande flexibilité et une bonne gestion des données. Elles peuvent également être facilement intégrées aux services existants et mises à jour pour prendre en charge les changements dans le système. Les sagas sont donc un excellent outil pour garantir la cohérence des données entre plusieurs services et pour gérer les transactions à long terme.

Source de l’article sur DZONE