Explorer la domination de Terraform dans l’Infrastructure as Code : découvrez comment Terraform peut simplifier et automatiser la gestion et le déploiement de votre infrastructure !

Infrastructure en tant que code (IaC) : une introduction pour les débutants

Infrastructure as Code : Une introduction

L’Infrastructure as Code (IaC) est devenue une pratique essentielle dans le développement logiciel moderne, permettant aux équipes de gérer efficacement et de manière cohérente les ressources d’infrastructure à travers un code. Cette analyse fournit un aperçu de l’Infrastructure as Code et de sa signification dans le cloud computing et DevOps.

Au cours des dernières années, Terraform a dominé le domaine de l’Infrastructure as Code, soutenu par sa prise en charge multi-cloud, sa syntaxe déclarative, ses fournisseurs de ressources robustes et ses capacités de gestion d’état et de communauté actives. Les organisations sont encouragées à tirer parti des forces de Terraform tout en restant conscientes des solutions IaC émergentes adaptées à leurs exigences et préférences spécifiques en matière de cloud.

Les avantages de l’Infrastructure as Code

L’utilisation de l’Infrastructure as Code offre plusieurs avantages aux organisations. Tout d’abord, le code peut être stocké dans un système de contrôle de version, ce qui permet aux équipes de gérer facilement les modifications apportées à l’infrastructure et de les réutiliser à l’avenir. De plus, le code peut être automatisé et intégré à des outils DevOps tels que Jenkins ou Ansible, ce qui permet aux équipes de déployer des mises à jour plus rapidement et plus efficacement. Enfin, le code peut être partagé entre les différentes équipes, ce qui permet aux organisations d’améliorer la collaboration et la cohésion entre les différents services.

Les données au cœur du processus

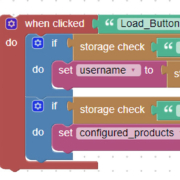

Les données sont au cœur du processus d’Infrastructure as Code. Les données peuvent être utilisées pour définir les ressources à déployer, leurs caractéristiques et leurs propriétés. Les données peuvent également être utilisées pour définir des variables qui peuvent être utilisées pour configurer les ressources et leurs propriétés. Enfin, les données peuvent être utilisées pour définir des conditions qui peuvent être utilisées pour contrôler le déploiement des ressources et leurs propriétés.

En conclusion, l’Infrastructure as Code est une pratique essentielle pour les organisations modernes. Il permet aux équipes de gérer efficacement et de manière cohérente les ressources d’infrastructure à travers un code. Les données sont au cœur du processus et peuvent être utilisées pour définir les ressources à déployer, leurs caractéristiques et leurs propriétés. Les organisations sont encouragées à tirer parti des forces de Terraform tout en restant conscientes des solutions IaC émergentes adaptées à leurs exigences et préférences spécifiques en matière de cloud.